Configuración de vulnerabilidades

La ficha Vulnerability Assessment Options le permite configurar las actualizaciones de seguridad y no de seguridad que pertenecen a Microsoft® y no pertenecen a Microsoft® que se verificarán al detectar destinos con el perfil seleccionado.

En las secciones siguientes se le proporciona información acerca de lo que se muestra a continuación:

Para habilitar los exámenes de vulnerabilidades:

1. Inicie GFI LanGuard.

2. Haga clic en el botón GFI LanGuard y seleccione Configuration > Scanning Profile Editor. Como alternativa, presione Ctrl + P para iniciar Scanning Profiles Editor.

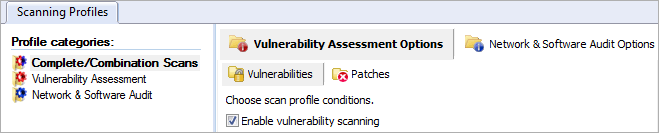

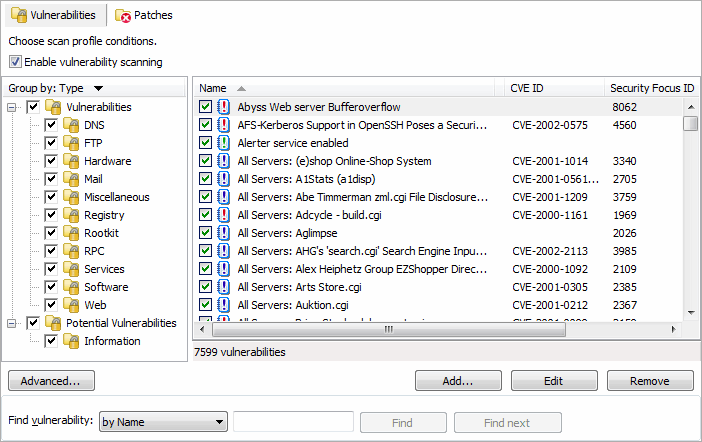

Habilitación de exámenes de vulnerabilidades para el perfil de detección seleccionado

3. En la ficha Vulnerability Assessment Options tab, haga clic en la subficha Vulnerabilities.

4. Seleccione el perfil de detección que personalizará en el panel izquierdo, en Profiles.

5. En el panel derecho, seleccione Enable Vulnerability Scanning.

Nota

Los exámenes de vulnerabilidades se configuran por perfil de examen. Si en un perfil en particular esta opción no se selecciona, no se realizarán pruebas de vulnerabilidad en las auditorías de seguridad llevadas a cabo por este perfil de detección.

Para especificar las vulnerabilidades que se enumerarán y procesarán mediante un perfil de detección durante una auditoría de seguridad:

1. En la ficha Vulnerability Assessment Options, seleccione el perfil de detección que personalizará en el panel izquierdo, en Profiles.

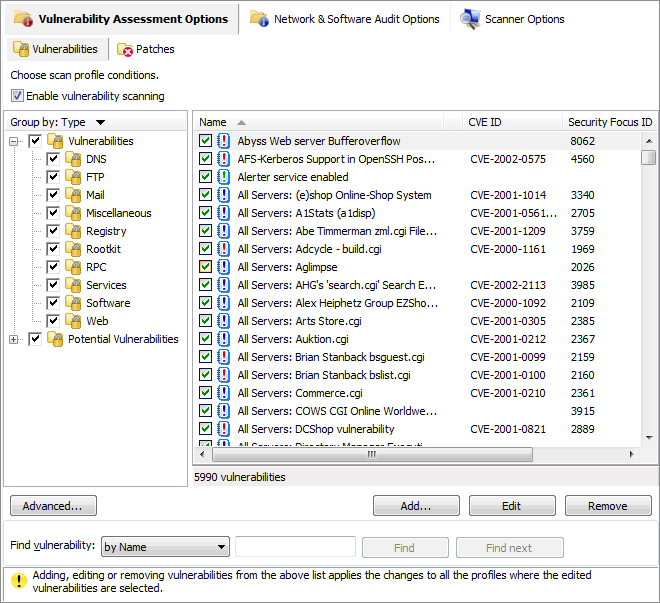

Seleccione las comprobaciones de vulnerabilidades que se deben ejecutar a través de este perfil de detección

2. En el panel derecho, seleccione las comprobaciones de vulnerabilidades que se ejecutarán a través de este perfil de detección.

Todas las comprobaciones enumeradas en la ficha Vulnerabilities tienen propiedades específicas que determinan cuándo se desencadena la comprobación y qué detalles se enumerarán durante un examen.

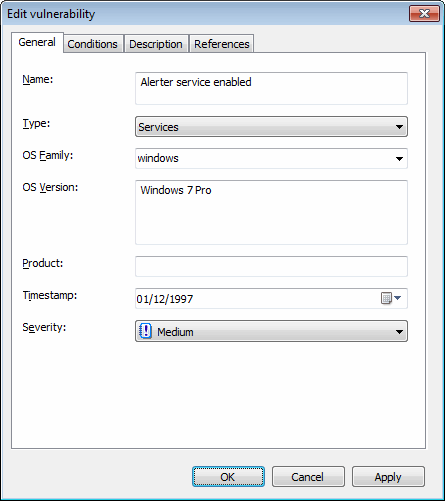

Cuadro de diálogo de propiedades de vulnerabilidades: ficha General

Para cambiar las propiedades de una comprobación de vulnerabilidades:

1. Haga clic con el botón secundario sobre la vulnerabilidad que personalizará y seleccione Properties.

2. Personalice la comprobación de vulnerabilidades seleccionada en las fichas descritas a continuación:

| Ficha | Descripción |

|---|---|

| General | Utilice esta ficha para personalizar los detalles generales de una comprobación de vulnerabilidades, incluidos el nombre de la comprobación de vulnerabilidades, el tipo de vulnerabilidad, la familia del SO, la versión del SO, el producto, la marca de hora y la gravedad. |

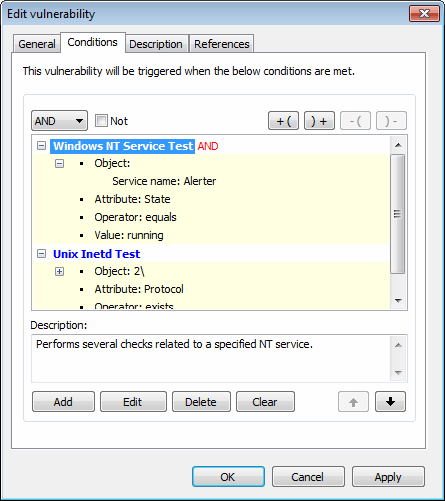

| Conditions | Utilice esta ficha para configurar los parámetros de operación de esta comprobación de vulnerabilidades. Estos parámetros definirán si una comprobación de vulnerabilidades tiene éxito o no. |

| Descripción | Utilice esta ficha para personalizar la descripciónb de la comprobación de vulnerabilidades. |

| References | Utilice esta ficha para personalizar referencias y enlaces que conduzcan a información relevante en los informes de OVALEstándar que promueve contenido de seguridad abierto y públicamente disponible, y estandariza la transferencia de esta información en todo el espectro de herramientas y servicios de seguridad., CVE, MS Security, Security Focus y de las 20 directrices principales del SANSAcrónimo que significa “Organización investigadora para la administración de sistemas, las redes y la seguridad”. Instituto que comparte soluciones relacionadas con alertas de sistema y seguridad.. |

3. Haga clic en OK para guardar su configuración.

La ficha Conditions le permite agregar o personalizar condiciones que determinan si el equipo o la red examinados son vulnerables o no. Por consiguiente, es fundamental que cualquier comprobación personalizada definida en esta sección sea configurada por personal calificado que tenga conocimiento de las consecuencias de sus acciones.

Ficha de configuración de condiciones de vulnerabilidad

Para agregar una condición de comprobación de vulnerabilidades:

1. En la ficha Vulnerability Assessment Options, subficha Vulnerabilities, haga clic con el botón secundario en una vulnerabilidad de la lista de vulnerabilidades y seleccione Properties.

2. Desde el cuadro de diálogo Edit vulnerability, haga clic en la ficha Conditions >Add.

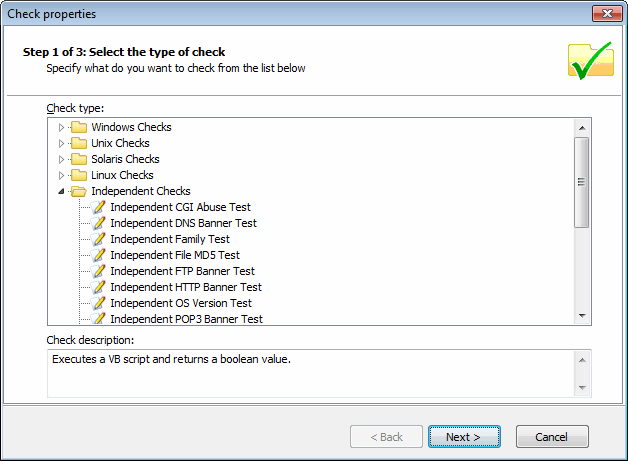

Asistente Check properties: selección del tipo de comprobación

3. Seleccione el tipo de comprobación que se configurará y haga clic en Next.

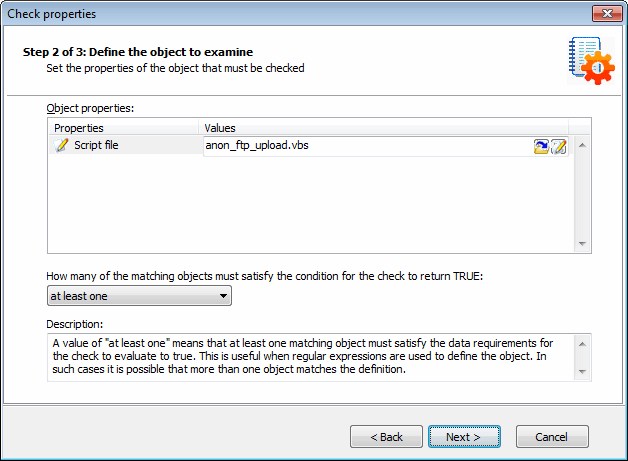

Asistente Check properties: definición del objeto que se examinará

4. Defina el objeto que examinará y haga clic en Next.

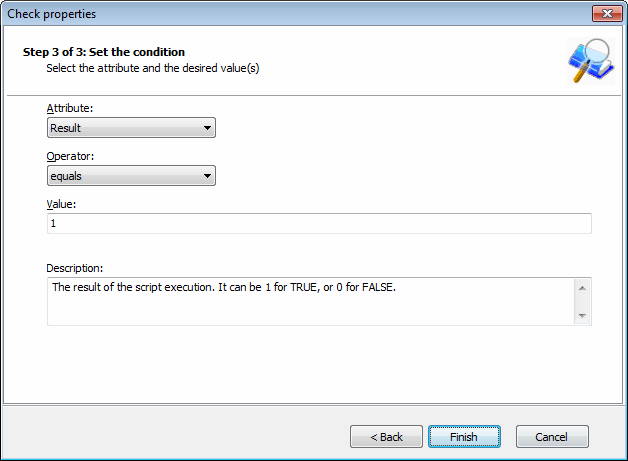

Asistente Check properties: determinación de las opciones requeridas

5. Especifique las condiciones requeridas y haga clic en Finish para finalizar su configuración.

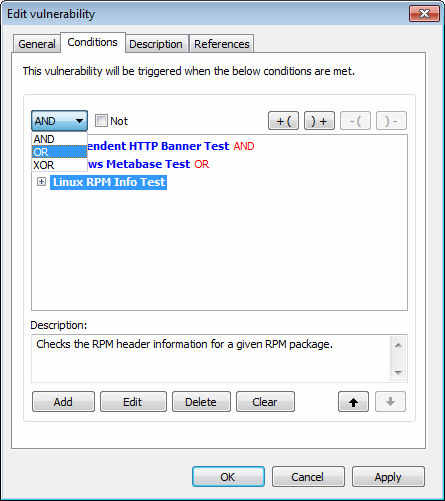

Asistente Check properties: definición de operadores condicionales

6. Si se configura más de una condición, defina los operadores condicionales y haga clic en OK para terminar con sus parámetros de configuración.

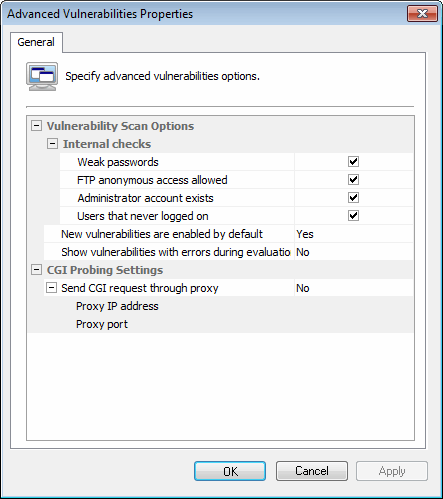

Opciones avanzadas de vulnerabilidades

7. (Opcional) Haga clic en Advanced en la ficha Vulnerabilities para iniciar las opciones de examen de vulnerabilidades.

Cuadros de diálogo avanzados de examen de vulnerabilidades

Las opciones de Advanced Vulnerabilities Options se utilizan para:

- Configurar características de examen de vulnerabilidades extendidas que verifiquen sus equipos de destino en busca de contraseñas vulnerables, acceso anónimo a FTPProtocolo que se utiliza para transferir archivos entre equipos de redes. y cuentas de usuarios no utilizadas.

- Configurar la manera en que GFI LanGuard manipule comprobaciones de vulnerabilidades creadas recientemente.

- Configurar GFI LanGuard de modo que envíe solicitudes de CGI a través de un servidor proxy específico. Esto es obligatorio cuando se envían solicitudes de CGI de un equipo que se encuentra detrás de un cortafuegos a un servidor web de destino que se encuentra detrás del cortafuegos. Por ejemplo, servidores web en un DMZSección de una red que no es parte de la red interna y que no forma parte de Internet de manera directa. Su objetivo es generalmente actuar como puerta de enlace entre las redes internas e Internet..

El cortafuegos generalmente bloqueará todas las solicitudes de CGI enviadas de forma directa por GFI LanGuard a un equipo de destino que se encuentre frente al cortafuegos. Para evitar esto, modifique la opción Send CGI requests through proxy de modo que el valor sea “Yes” y especifique el nombre y la dirección IP de su servidor proxy además del puerto de comunicaciones que se utilizará para que transmita la solicitud de CGI al destino.