Configuración de opciones de auditoría de redes y software

Los perfiles de detección incluidos en GFI LanGuard vienen preestablecidos para la ejecución de varias comprobaciones de auditorías de redes y software en los destinos seleccionados. No obstante, puede deshabilitar los exámenes y personalizar la lista de auditorías de redes y software ejecutadas durante un examen.

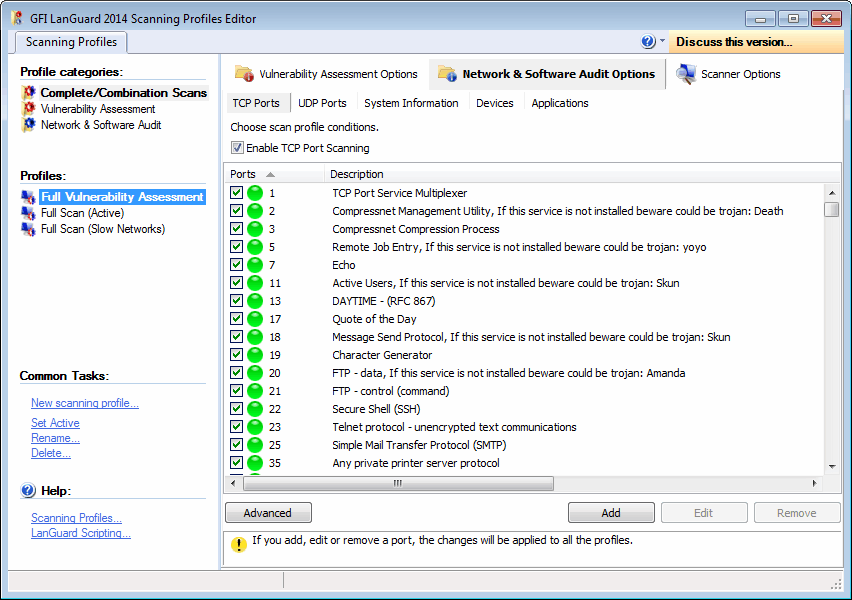

Propiedades de perfiles de detección: Opciones de la ficha TCP Ports

| Opción | Descripción |

|---|---|

| Habilitación/deshabilitación de puertos TCP |

Para habilitar el examen de puertos TCP en un perfil de detección en particular: 1. En la ficha Network & Security Audit Options, haga clic en la subficha TCP Ports. 2. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 3. Seleccione la opción Enable TCP Port Scanning. |

| Configuración de la lista de puertos TCP que se examinar |

Para configurar los puertos TCP que se procesarán a través de un perfil de detección: 1. En la ficha Network & Security Audit Options, haga clic en la subficha TCP Ports. 2. Seleccione el perfil de detección que personalizará en el panel izquierdo, en Profiles. 3. Seleccione los puertos TCP que se analizarán con este perfil de detección. |

| Personalización de la lista de puertos TCP |

1. En la ficha Network & Security Audit Options, haga clic en la subficha TCP Ports. 2. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 3. Personalice la lista de puertos TCP mediante Add..., Edit... o Remove. |

Nota

La lista de puertos TCP/UDP compatibles es común a todos los perfiles. La eliminación de un puerto de la lista hará que deje de estar disponible para todos los perfiles de detección.

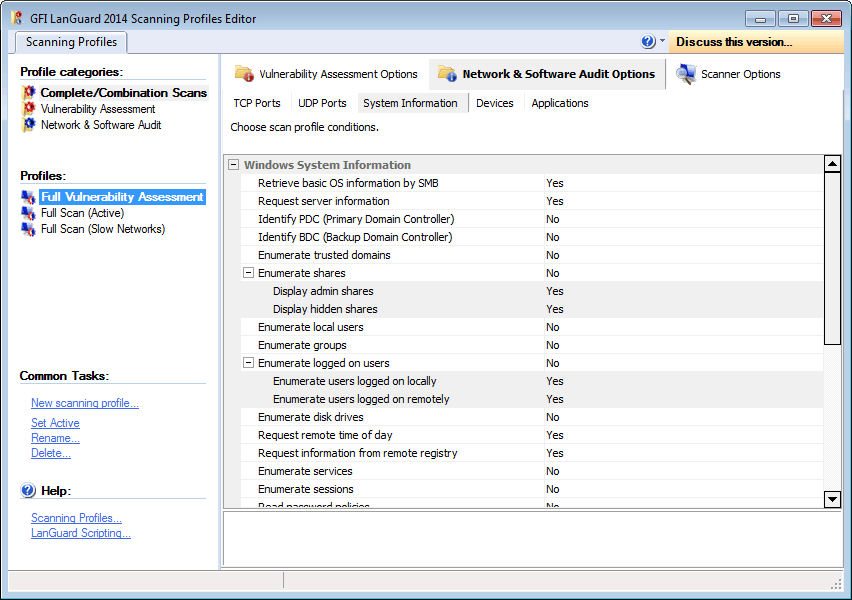

Propiedades de perfiles de detección: Opciones de la fucha System Information

Para especificar la información del sistema que se enumerará a través de un perfil de detección en particular:

1. En la ficha Network & Security Audit Options, haga clic en la subficha System Information.

2. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles.

3. En el panel derecho, expanda el grupo Windows System Information o LinuxSistema operativo de código abierto que forma parte de la familia de sistemas operativos Unix. System Information según corresponda.

4. Seleccione la información del SO Windows o Linux que se recuperará de los destinos examinados a través del examen de seguridad.

Por ejemplo, para que se enumeren recursos compartidos administrativos en los resultados de examen, expanda la opción Enumerate shares y configure la opción Display admin shares de modo que el valor sea “Yes”.

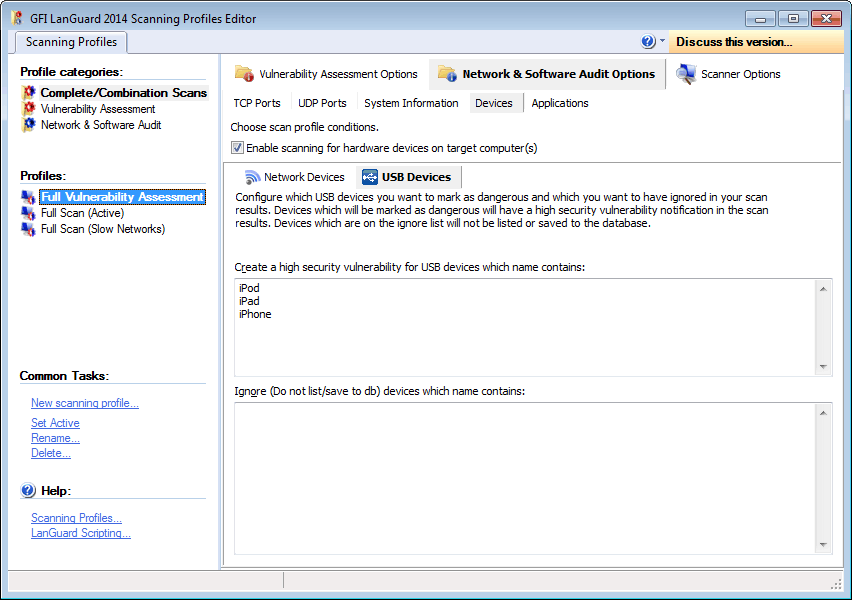

Utilice la ficha Devices para que se enumeren dispositivos de red. Junto con la enumeración de dispositivos, puede configurar más opciones de GFI LanGuard para generar alertas de vulnerabilidad de alta seguridad cada vez que se detecta un dispositivo USB o de red.

Esto se logra compilando una lista de dispositivos USB o de red no autorizados o incluidos en la lista negra para los que desee que se emitan alertas.

Página de configuración de dispositivos de red

GFI LanGuard también puede excluir del proceso de detección dispositivos USB específicos que usted considere seguros. Estos dispositivos pueden ser un mouse o teclado USB. Esto se logra a través de una lista segura o blanca de dispositivos USB que se ignorarán durante la detección.

Asimismo, puede crear un perfil de detección aparte que enumere únicamente llaves BluetoothProtocolo inalámbrico abierto de comunicación e interfaz que permite el intercambio de datos entre dispositivos. y tarjetas NIC inalámbricas conectadas a sus equipos de destino. En este caso, no obstante, debe especificar “Bluetooth” y “Wireless” o “WiFi” en las listas de dispositivos de red y USB no autorizados de su perfil de detección.

El acceso a todas las opciones de configuración de examen de dispositivos es posible a través de las dos subfichas de la página de configuración de dispositivos. Estas son Network Devices y USB Devices.

Utilice la subficha Network Devices para configurar las opciones de examen de dispositivos de red conectados y las listas de dispositivos incluidos en la lista negra (no autorizados) o en la lista blanca (seguros).

Utilice la subficha USB Devices para configurar las opciones de examen de dispositivos USB conectados y las listas de dispositivos no autorizados o seguros.

| Opción | Descripción |

|---|---|

| Habilitación/deshabilitación de comprobaciones en busca de dispositivos de red instalados |

Para habilitar la detección de dispositivos de red (incluidos los dispositivos USB) en un perfil de detección en particular: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Devices. 2. Haga clic en la ficha Network Devices. 3. Seleccione el perfil de detección que personalizará en el panel izquierdo, en Profiles. 4. En el panel derecho, seleccione Enable scanning for hardware devices on target computer(s). Nota La detección de dispositivos de red se puede configurar por perfil de examen. Asegúrese de habilitar la detección de dispositivos de red en todos los perfiles en los que esto se requiera. |

| Compilación de una lista negra/blanca de dispositivos de red |

Para compilar una lista negra o blanca de dispositivos de red para un perfil de detección: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Devices. 2. Haga clic en la ficha Network Devices. 3. Seleccione el perfil de detección que personalizará en el panel izquierdo, en Profiles. 4. PanelRepresentación gráfica que indica el estado de varias operaciones que podrían estar actualmente activas, o que están programadas. derecho: para crear una lista negra de dispositivos de red, especifique los dispositivos que desee clasificar como vulnerabilidades de seguridad altas en el espacio proporcionado en Create a high security vulnerability for network devices which name contains:. Por ejemplo, si introduce la palabra “wireless”, recibirá una notificación a través de una alerta de vulnerabilidad de seguridad alta cuando se detecte un dispositivo cuyo nombre contenga la palabra “wireless”. Para crear una lista blanca de dispositivos de red, especifique los dispositivos que desee ignorar durante el examen de vulnerabilidades de red en el espacio proporcionado en Ignore (Do not list/save to db) devices which name contains:. Nota Incluya únicamente un nombre de dispositivo de red por línea. |

| Configuración de las opciones avanzadas de examen de dispositivos de red |

En la ficha Network Devices, también puede especificar el tipo de dispositivos de red verificados por este perfil de detección y presentados en los resultados de examen. Entre estos se incluyen “dispositivos de red cableados”, “dispositivos de red inalámbricos”, “dispositivos de red enumerados por software” y “dispositivos de redes virtuales”. Para especificar los dispositives de red que se enumerarán en los resultados de examen: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Devices. 2. Haga clic en la ficha Network Devices (se abre de forma predeterminada). 3. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 4. Haga clic en Advanced en la parte inferior de la página. 5. Fije las opciones requeridas en Yes. Haga clic en OK para finalizar la configuración. |

| Detección de dispositivos USB |

Para compilar una lista de dispositivos USB no autorizados o inseguros: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Devices. 2. Haga clic en la ficha USB Devices. 3. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 4. En el panel derecho, especifique los dispositivos que desee clasificar como vulnerabilidades de seguridad altas en el espacio proporcionado en Create a high security vulnerability for network devices which name contains:. Por ejemplo, si introduce la palabra “iPod”, recibirá una notificación a través de una alerta de vulnerabilidad de seguridad alta cuando se detecte un dispositivo cuyo nombre contenga la palabra “iPod”. Para crear una lista blanca de dispositivos de red, especifique los dispositivos que desee ignorar durante el examen de vulnerabilidades de red en el espacio proporcionado en Ignore (Do not list/save to db) devices which name contains:. Nota Incluya únicamente un nombre de dispositivo USB por línea. |

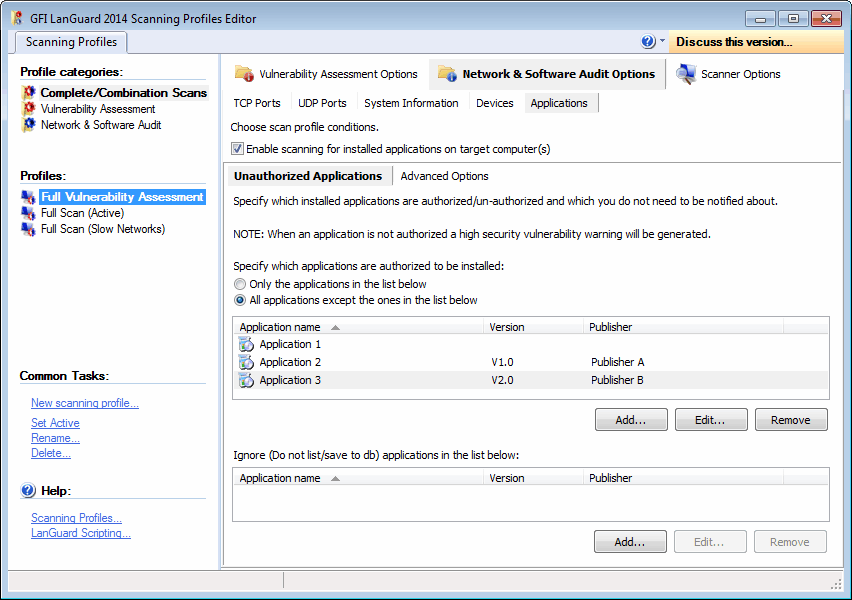

La ficha Applications le permite especificar las aplicaciones que activarán una alerta durante un examen.

Página de configuración de aplicaciones

Mediante esta ficha, también puede configurar GFI LanGuard para que detecte y presente aplicaciones de software no autorizadas instaladas en los dispositivos examinados y generar alertas de vulnerabilidades de seguridad altas cuando se detecta este software.

| Opción | Descripción |

|---|---|

| Examen de aplicaciones instaladas |

De forma predeterminada,GFI LanGuard también admite la integración con aplicaciones de seguridad en particular. Entre ellas se incluyen varias aplicaciones de software antivirus y antispyware. Durante la detección de seguridad, GFI LanGuard verifica que los detectores de virus o el software antispyware estén configurados de forma correcta y que los archivos de definición correspondientes estén actualizados. La detección de dispositivos de red se puede configurar por perfil de examen y el acceso a todas las opciones de configuración es posible a través de las dos subfichas de la ficha Applications. Estas son Unauthorized Applications y Advanced Options. |

| Habilitación/deshabilitación de comprobaciones en busca de aplicaciones instaladas |

Para habilitar la detección de aplicaciones instaladas en un perfil de detección en particular: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Applications. 2. Haga clic en la subficha Unauthorized Applications. 3. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 4. Marque la casilla de verificación Enable scanning for installed applications on target computer(s). Nota La detección de aplicaciones instaladas se puede configurar por perfil de examen. Asegúrese de habilitar la detección de aplicaciones instaladas en todos los perfiles en los que se requiera. |

| Compilación de la lista negra/blanca de aplicaciones instaladas |

Para compilar la lista negra y blanca de aplicaciones instaldas: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Applications. 2. Seleccione la subficha Unauthorized Applications. 3. Seleccione el perfil de detección que personalizará en el panel izquierdo, en Profiles. 4. En el panel derecho, marque la casilla de verificación Enable scanning for installed applications on target computer(s). 5. Especifique las aplicaciones cuya instalación se autoriza. Elija una de las siguientes opciones:

6. En las opciones de Ignore (Do not list/save to db) applications from the list below, escriba aplicaciones después de hacer clic en Add. Cualquier aplicación enumerada se incluye en la lista blanca. Nota Incluya únicamente un nombre de aplicación por línea. |

| Opciones avanzadas de examen de aplicaciones |

GFI LanGuard incluye una lista predeterminada de aplicaciones antivirus y antispyware que se pueden verificar durante la detección de seguridad. La ficha Advanced Options le permite determinar mediante configuración cuándo GFI LanGuard generará alertas de vulnerabilidades de seguridad altas si detecta determinadas configuraciones de una aplicación de seguridad. Se generan alertas cuando:

|

| Habilitación/deshabilitación de comprobaciones en busca de aplicaciones de seguridad |

Para habilitar la verificación en busca de aplicaciones de seguridad instaladas en un perfil de detección en particular: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Applications. 2. Haga clic en la subficha Advanced Options. 3. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 4. Marque la casilla de verificación Enable scanning for installed applications on target computer(s). 5. (Exámenes sin agente) Marque la casilla de verificación Enable full security applications audit for agent–less scans. Nota 1. Los exámenes sin agente ejecutan de forma temporal un servicio de dimensiones reducidas en los equipos remotos para recuperar la información correspondiente. 2. La detección de aplicaciones de seguridad se puede configurar por perfil de examen. Asegúrese de habilitar la detección de aplicaciones de seguridad en todos los perfiles en los que se requiera. 3. El número de aplicaciones de seguridad compatibles se actualiza de forma constante. Haga clic en el enlace disponible para obtener la versión más reciente de la lista. Configuración de aplicaciones de seguridad: opciones avanzadas. Para configurar los desencadenadores de alertas para aplicaciones de seguridad instaladas en un perfil de detección en particular: 1. En la ficha Network & Security Audit Options, haga clic en la subficha Applications. 2. Haga clic en la ficha Advanced Options. 3. Seleccione el perfil de detección que desee personalizar en el panel izquierdo, en Profiles. 4. Marque la casilla de verificación Enable scanning for installed applications on target computer(s). 5. (Exámenes sin agente) Marque la casilla de verificación Enable full security applications audit for agent–less scans. 6. Desde el panel izquierdo inferior, seleccione el desencadenador que desea configurar y elija entre Yes o No del menú desplegable que se encuentra junto al desencadenador de alertas correspondiente. Nota La detección de aplicaciones de seguridad se puede configurar por perfil de examen. Asegúrese de habilitar la detección de aplicaciones de seguridad en todos los perfiles en los que se requiera. |