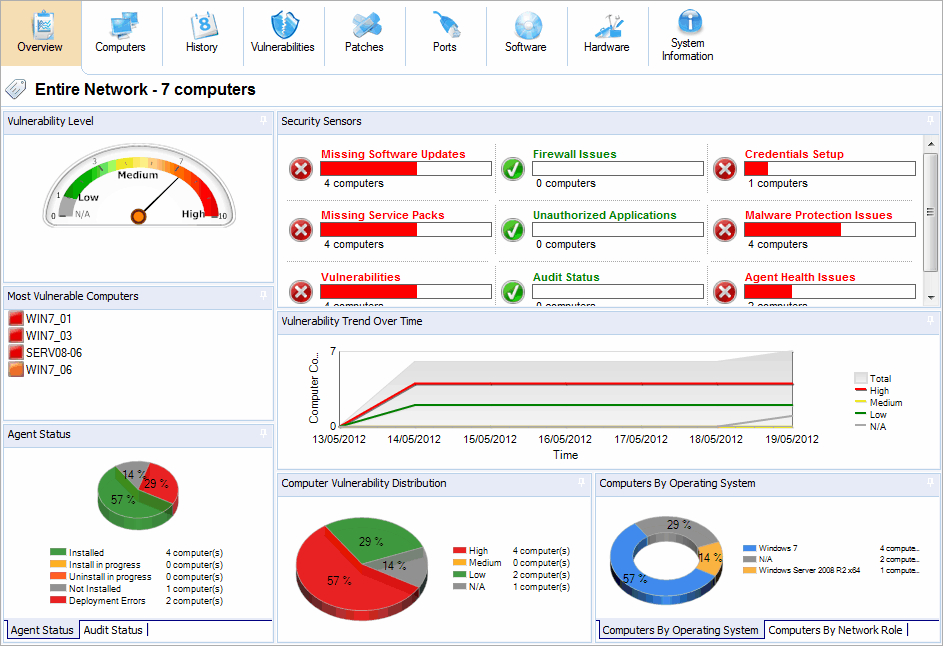

| Network security level |

Esta valoración indica el nivel de vulnerabilidad de un equpo o una red, según el número y el tipo de vulnerabilidades o revisiones que se encuentren. Un nivel de vulnerabilidad alto es el resultado de vulnerabilidades o de revisiones faltantes cuya severidad promedio es de categoría alta. |

| Computer vulnerability distribution |

Este gráfico se encuentra disponible únicamente cuando se seleccionan un dominio o grupo de trabajo, y muestra la distribución de vulnerabilidades en su red. Este gráfico le permite determinar cuántos equipos tienen una clasificación de vulnerabilidad alta, media o baja. |

| Most vulnerable computers |

Este gráfico se encuentra disponible únicamente cuando se seleccionan un dominio o grupo de trabajo, y muestra los equipos más vulnerables detectados durante el examen. El color del icono de la izquierda indica el nivel de vulnerabilidad. |

| Agent Status |

Cuando se seleccionan un dominio o grupo de trabajo, aparece un gráfico que muestra el estado de agentes general de todos los equipos dentro del dominio o grupo de trabajo. Esto le permite determinar el número de agentes instalados o las instalaciones pendientes en el dominio o grupo de trabajo seleccionados. Cuando se selecciona un equipo, esta sección muestra un icono que representa el estado de agentes. Los iconos se describen a continuación:

-

No instalado: el agente no se ha instalado en el equipo de destino. No instalado: el agente no se ha instalado en el equipo de destino.

-

Instalación pendiente: la instalación está pendiente. El estado puede ser “pendiente” cuando el equipo se encuentra fuera de línea o la instalación del agente está en curso. Instalación pendiente: la instalación está pendiente. El estado puede ser “pendiente” cuando el equipo se encuentra fuera de línea o la instalación del agente está en curso.

-

Desinstalación pendiente: la desinstalación está pendiente. El estado puede ser “pendiente” cuando el equipo se encuentra fuera de línea o la desdesinstalar del agente está en curso. Desinstalación pendiente: la desinstalación está pendiente. El estado puede ser “pendiente” cuando el equipo se encuentra fuera de línea o la desdesinstalar del agente está en curso.

-

Instalado: el agente está instalado en el equipo de destino. Instalado: el agente está instalado en el equipo de destino.

-

Agente de retransmisión instalado: los equipos seleccionados son agentes de retransmisión. Agente de retransmisión instalado: los equipos seleccionados son agentes de retransmisión.

|

| Audit status |

Este gráfico se encuentra disponible cuando se seleccionan un dominio o un grupo de trabajo, y le permite determinar cuántas auditorías, agrupadas por hora, se han realizado en su red. |

| Vulnerability trends over time |

Cuando se seleccionan un dominio o grupo de trabajo, en esta sección aparece un gráfico de línea que muestra el cambio del nivel de vulnerabilidad, agrupado por conteo de equipos, en función del tiempo. Cuando se seleccionan un dominio o grupo de trabajo, en esta sección aparece un gráfico que muestra el cambio del nivel de vulnerabilidad en función del tiempo para el equipo seleccionado. |

| Computers by network role |

Este gráfico se encuentra disponible únicamente cuando se seleccionan un dominio o grupo de trabajo, y muestra el número de equipos auditados, agrupados por rol de red. Entre otros roles, este gráfico identifica el número de servidores y estaciones de trabajo por dominio seleccionado. |

| Computers by operating system |

Este gráfico se encuentra disponible únicamente cuando se seleccionan un dominio o grupo de trabajo, y muestra el número de equipos auditados, agrupados por sistema operativo instalado. |

| Computer details |

Esta sección se encuentra disponible cuando se selecciona un solo equipo y le permite ver los detalles de este. |

| Scan activity |

Este gráfico de línea se encuentra disponible únicamente cuando se selecciona un solo equipo y le permite ver el número de exámenes o auditorías que se realicen en el equipo seleccionado. A su vez, le permite verificar si se realizan exámenes programados. |

| Remediation Activity |

Este gráfico de línea se encuentra disponible únicamente cuando se selecciona un solo equipo y le permite ver el número de actividades de corrección que se realicen en el equipo seleccionado. Además, este gráfico le permite verificar que se realice la corrección automática. |

| Top 5 Issues to Address |

Esta sección se encuentra disponible cuando se selecciona un solo equipo y muestra los cinco problemas principales que se deben abordar para el equipo seleccionado. |

| Results statistics |

Esta sección se encuentra disponible cuando se selecciona un solo equipo y muestra información general del resultado de la auditoría. Entre otras posibilidades, el resultado le permite identificar el número de revisiones faltantes y de aplicaciones instaladas, los puertos abiertos y los servicios en ejecución. |

| Security Sensors |

Esta sección le permite identificar problemas de un vistazo. Haga clic en un sensor para recorrer y mostrar los problemas y las vulnerabilidades para un equipo o grupo específicos. Los sensores le permiten identificar:

- Actualizaciones de software faltantes

- Service Pack faltantes

- Vulnerabilidades

- Problemas en cortafuegos

- Aplicaciones no autorizadas

- Estado de auditorías

- Configuración de credenciales

- Problemas de protección de malware

- Problemas de estado de agentes

|

No instalado: el agente no se ha instalado en el equipo de destino.

No instalado: el agente no se ha instalado en el equipo de destino.

Desinstalación pendiente: la desinstalación está pendiente. El estado puede ser “pendiente” cuando el equipo se encuentra fuera de línea o la desdesinstalar del agente está en curso.

Desinstalación pendiente: la desinstalación está pendiente. El estado puede ser “pendiente” cuando el equipo se encuentra fuera de línea o la desdesinstalar del agente está en curso. Instalado: el agente está instalado en el equipo de destino.

Instalado: el agente está instalado en el equipo de destino.