Configurar vulnerabilidades

A guia Vulnerability Assessment Options permite que você configure quais atualizações da Microsoft®/não Microsoft® e relacionadas/não relacionadas a segurança são verificadas durante a verificação direcionada com o perfil selecionado.

As seções a seguir fornecem informações sobre:

Para habilitar a verificação de vulnerabilidade:

1. Abra o GFI LanGuard.

2. Clique no botão GFI LanGuard e selecione Configuration > Scanning Profiles Editor. Como alternativa, pressione Ctrl + P para abrir o Scanning Profiles Editor.

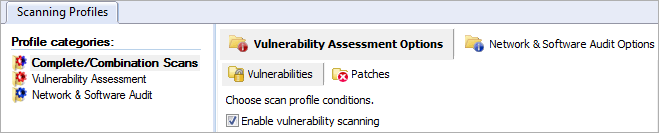

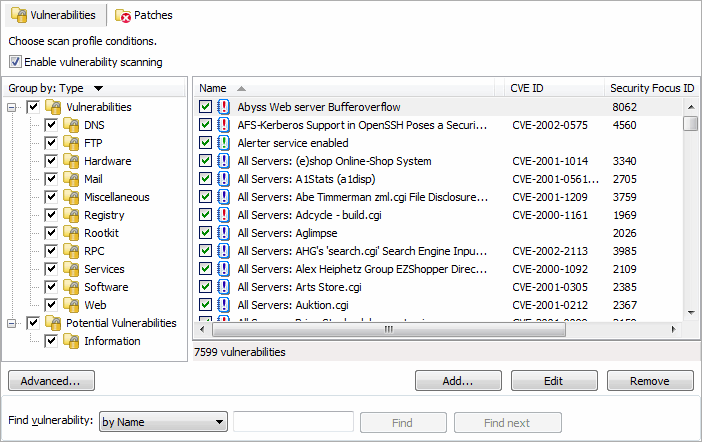

Habilitar a verificação de vulnerabilidade para o perfil de verificação selecionado

3. Na guia Vulnerability Assessment Options, clique na sub-guia Vulnerabilities.

4. Selecione o perfil de verificação a personalizar no painel à esquerda, abaixo de Profiles.

5. No painel à direita, selecione Enable Vulnerability Scanning.

Obs.

A verificação de vulnerabilidade é configurada no perfil de verificação pela base do próprio perfil de verificação. Caso essa opção não seja selecionada em um determinado perfil de verificação, os testes de vulnerabilidade não serão feitos nas auditorias de segurança realizadas por tal perfil.

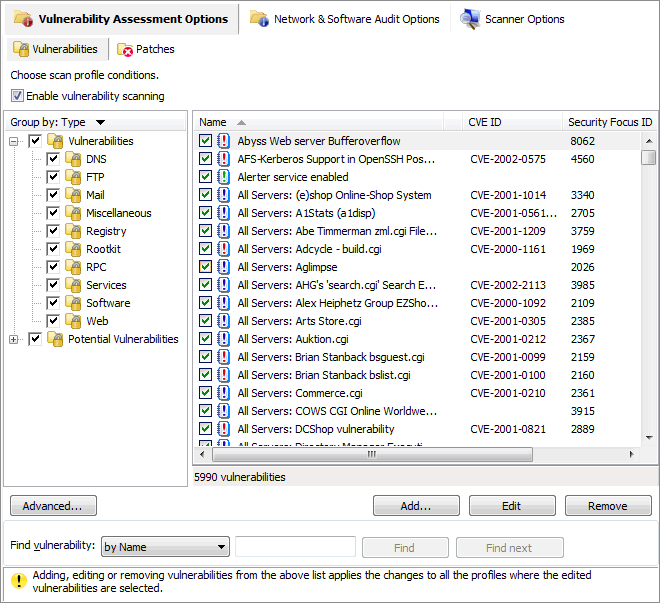

Para especificar quais vulnerabilidades serão enumeradas e processadas pelo perfil de verificação durante a auditoria de segurança:

1. Na guia Vulnerability Assessment Options, selecione o perfil de verificação a personalizar no painel à esquerda, abaixo de Profiles.

Selecione as verificações de vulnerabilidade a serem executadas pelo perfil de verificação

2. No painel à direita, selecione as verificações de vulnerabilidade a serem executadas pelo perfil de verificação.

Todas as verificações listadas na guia Vulnerabilities têm propriedades específicas que determinam quando a verificação é acionada e quais detalhes serão enumerados durante ela.

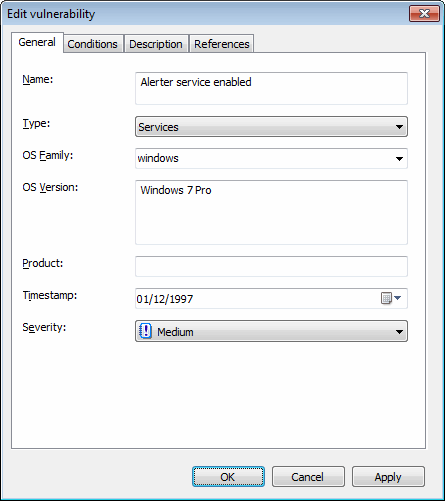

Caixa de diálogo de propriedades da vulnerabilidade: Guia General

Para alterar as propriedades da verificação de vulnerabilidade:

1. Clique com o botão direito na vulnerabilidade para personalizá-la e selecione Properties.

2. Personalize a verificação de vulnerabilidade selecionada nas guias descritas abaixo:

| Guia | Descrição |

|---|---|

| General | Use esta guia para personalizar os detalhes gerais de uma verificação de vulnerabilidade, incluindo seu nome, o tipo de vulnerabilidade, a família e a versão do SO, produto, carimbo de data/hora e gravidade. |

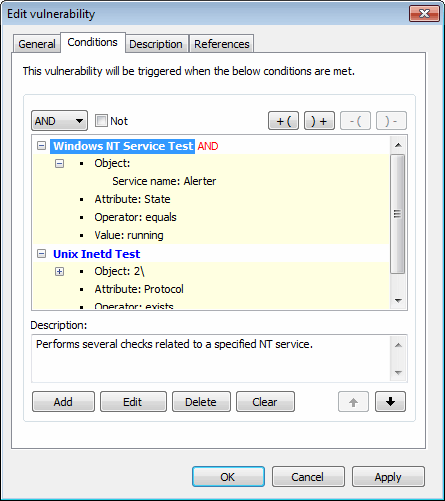

| Conditions | Use esta guia para configurar os parâmetros operacionais da verificação de vulnerabilidade. Os parâmetros definem se a verificação de vulnerabilidade é ou não bem-sucedida. |

| Descrição | Use esta guia para personalizar a descrição da verificação de vulnerabilidade. |

| References | Use esta guia para personalizar as referências e links que direcionam às informações relevantes nos relatórios OVALPadrão que promove conteúdos de segurança abertos e disponíveis ao público, e padroniza a transferência dessas informações por todas as linhas de ferramentas e serviços de segurança., CVE, MS Security, Security Focus e SANSSigla da organização System Administration, Networking and Security. Instituto que compartilha soluções referentes a alertas de sistema e segurança. TOP 20. |

3. Clique em OK para salvar as configurações.

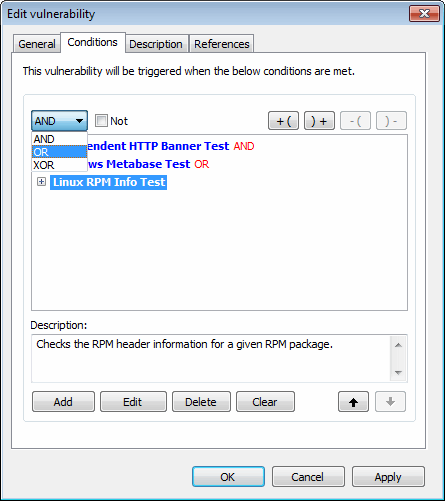

A guia Conditions permite que você adicione ou personalize as condições, que definem se o computador ou rede em verificação está vulnerável ou não. Portanto, é essencial que todas as verificações personalizadas definidas nesta seção sejam configuradas por pessoas qualificadas e cientes dos desdobramentos de suas ações.

Guia de configuração das condições de vulnerabilidade

Para adicionar uma condição à verificação de vulnerabilidade:

1. Na guia Vulnerability Assessment Options, subguia > Vulnerabilities, clique com o botão direito em uma vulnerabilidade da lista e selecione Properties.

2. Na caixa de diálogo Edit vulnerability, clique na guia Conditions > Add.

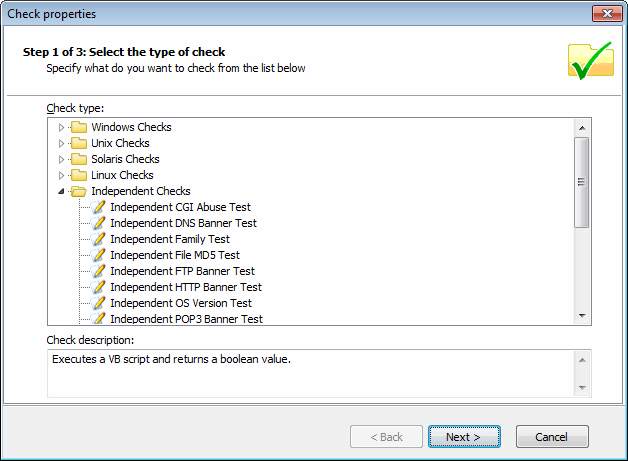

Assistente de verificação de propriedades – Selecionar tipo de verificação

3. Selecione o tipo de verificação a configurar e clique em Next.

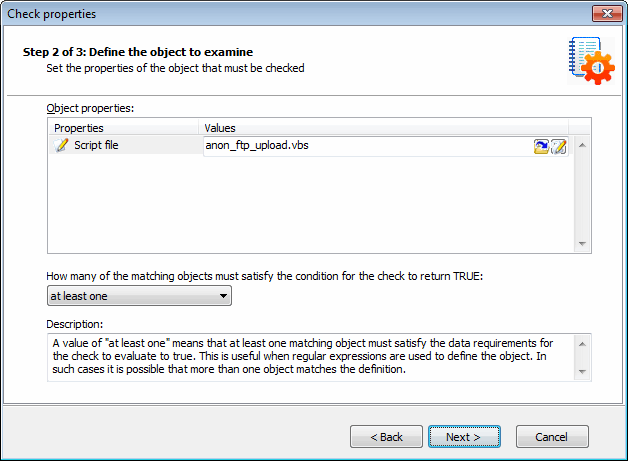

Assistente de verificação de propriedades – Definir o objeto a examinar

4. Defina o objeto a examinar e clique em Next.

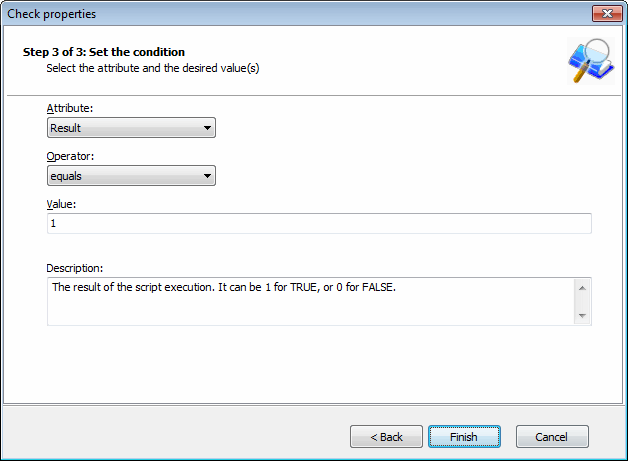

Assistente de verificação de propriedades – Especificar condições necessárias

5. Especifique as condições necessárias e clique em Finish para concluir a configuração.

Assistente de verificação de propriedades – Definir operadores condicionais

6. Se configurar mais de uma condição, defina os operadores condicionais e clique em OK para concluir os ajustes de configuração.

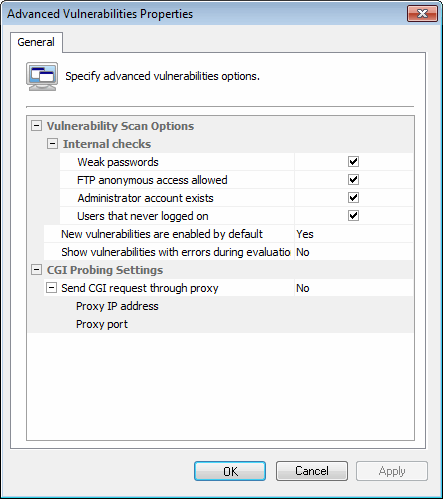

Opções avançadas de vulnerabilidade

7. (Opcional) Clique em Advanced na guia Vulnerabilities para abrir as opções avançadas de verificação de vulnerabilidades.

Caixas de diálogo verificação de vulnerabilidade – Avançado

As opções Advanced Vulnerabilities Options são usadas para:

- Configurar recursos estendidos de verificação de vulnerabilidade que verificam os computadores de destino em busca de senhas fracas, acesso anônimo a FTPProtocolo usado para transferir arquivos entre computadores da rede. e contas de usuário não usadas.

- Configurar como GFI LanGuard lida com as verificações de vulnerabilidade recém-criadas.

- Configurar GFI LanGuard para enviar solicitações CGI por meio de um servidor de proxy específico. Isso é obrigatório quando as solicitações CGI serão enviadas por um computador protegido por firewall para um servidor Web de destino que esteja “fora” desse firewall. Por exemplo, servidores Web em DMZSeção da rede que não é parte da rede interna, mas não é diretamente uma parte da Internet. Normalmente serve como gateway entre as redes internas e a Internet..

O firewall normalmente bloqueia todas as solicitações CGI diretamente enviadas pelo GFI LanGuard a um computador de destino que esteja fora do firewall. Para evitar isso, configure a opção Send CGI requests through proxy para “Yes” e especifique o nome/endereço IP do seu servidor proxy, bem como a porta de comunicação a ser usada para transportar a solicitação CGI ao destino.