Interpretazione dei risultati di scansione

Le sezioni Panoramica risultati scansione e Dettagli risultati scansione nella scheda Scansione sono concepite per facilitare al massimo il processo di analisi dei risultati. Utilizzare le informazioni contenute nelle sezioni seguenti per conoscere la modalità di interpretazione dei risultati di scansione e individuare le aree che richiedono attenzione immediata:

Visualizzazione risultati di scansione

Visualizzazione risultati di scansione

Utilizzare la presente sezione per interpretare i risultati generati dalle scansioni manuali e i risultati archiviati nel database back-end. Per ulteriori informazioni, fare riferimento a Scansioni manuali.

Per visualizzare i risultati della scansione:

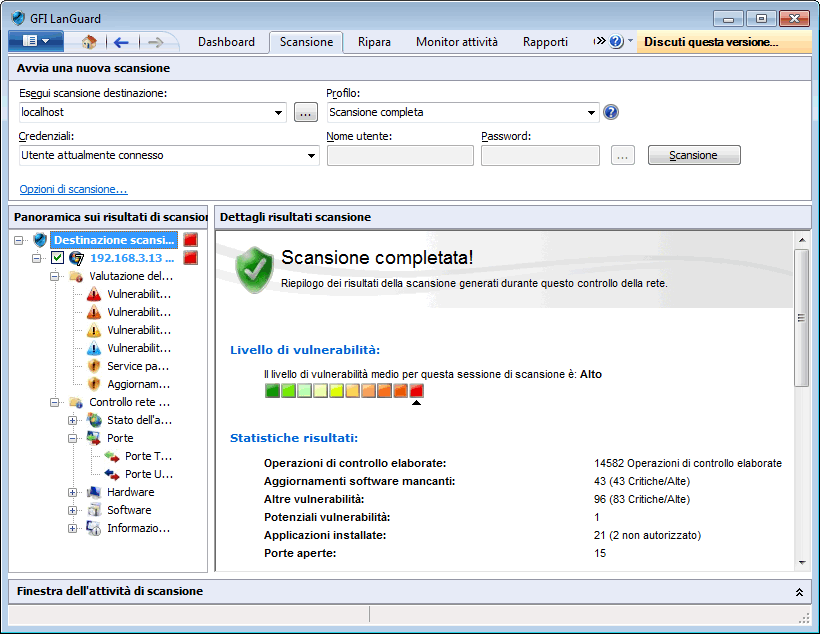

- Avviare GFI LanGuard e fare clic sula scheda Scansione.

- Avviare una nuova scansione o caricare i risultati dal database/file. Per ulteriori informazioni, fare riferimento a Caricamento dei risultati dal database.

- Al termine, i risultati vengono visualizzati nelle sezioni Panoramica risultati scansione e Dettagli risultati scansione.

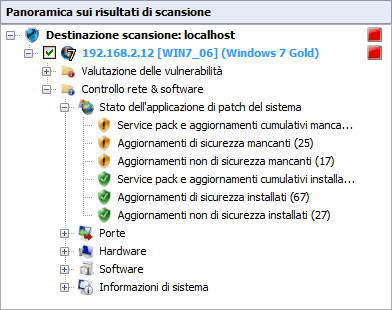

Panoramica risultati

Da Panoramica risultati di scansione, espandere un nodo del computer per accedere ai risultati ottenuti durante la scansione. I risultati della scansione di sicurezza sono organizzati in due sottonodi contrassegnati come:

Mentre la scansione è in corso, ciascun nodo del computer dispone di un’icona che ne categorizza il tempo di risposta. La sottostante tabella illustra i tipi di icone diverse utilizzate da GFI LanGuard per categorizzare il tempo di risposta. La prima icona indica che la scansione è stata inserita nella coda, mentre la seconda icona indica che la scansione è in corso.

| Categoria | Informazioni | Descrizione |

|---|---|---|

|

Risposta rapida | Meno di 25 ms |

|

Risposta media | Tra 25 e 100 ms |

|

Risposta lenta | Più di 100 ms |

Valutazione del livello di vulnerabilità

Valutazione del livello di vulnerabilità

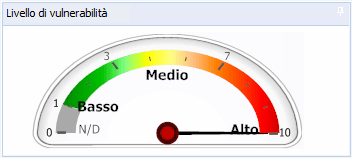

Il livello di vulnerabilità GFI LanGuard è una valutazione assegnata a ciascun computer sottoposto a scansione. La valutazione può essere visualizzata da:

- Dettagli risultati scansione: questa sezione nella scheda Scansione fornisce la misurazione del livello di vulnerabilità assegnato ai computer/gruppi sottoposti a scansione

- DashboardUna rappresentazione grafica dello stato delle varie operazioni che potrebbero essere attive o pianificate.: la sezione Dashboard fornisce le informazioni relative a computer specifici o gruppi di computer selezionati dalla struttura di computer. Selezionare il computer/gruppo e visualizzare la misurazione delle vulnerabilità dal riquadro di destra. Selezionare Tutta la rete per visualizzare il livello di vulnerabilità per tutte le destinazioni di scansione.

Misurazione del livello di vulnerabilità

Metodo di calcolo del livello di vulnerabilità.

Il livello di vulnerabilità viene calcolato utilizzando un sistema di ponderazione. Dopo una scansione, GFI LanGuard raggruppa le vulnerabilità rilevate nelle categorie ordinate in base alla valutazione della gravità:

- Alto

- Medio

- Basso

A ciascuna valutazione viene assegnato un punteggio ponderato, basato sul numero totale di vulnerabilità per categoria.

NOTA

Quando non è possibile valutare il livello di vulnerabilità o la scansione delle vulnerabilità non è stata eseguita, GFI LanGuard assegna una valutazione di N/D.

Punteggi di ponderazione

Classificazione dei punteggi

Dopo la categorizzazione delle vulnerabilità rilevate e la generazione di un punteggio per ciascuna categoria, viene generato il livello di vulnerabilità complessiva. Il livello di vulnerabilità è la valutazione di gravità con il punteggio più elevato.

Punteggi livello di vulnerabilità:

- Un punteggio >= 8 risulta in una valutazione di vulnerabilità di livello alto

- Un punteggio <= 7 e >= 5 risulta in una valutazione di vulnerabilità di livello medio

- Un punteggio <= 4 e >=1 risulta in una valutazione di vulnerabilità di livello basso

Esempio

Durante la scansione del computer A, sono state rilevate le vulnerabilità seguenti:

- 3 livelli di vulnerabilità alti

- 8 livelli di vulnerabilità medi

- 5 livelli di vulnerabilità bassi

Il punteggio per ciascuna categoria è stato calcolato e ha restituito i risultati seguenti:

- 3 livelli di vulnerabilità alti = 9

- 8 livelli di vulnerabilità medi = 7

- 5 livelli di vulnerabilità bassi = 3

Il livello di vulnerabilità per il computer A è pertanto ALTO.

Misurazione del livello di vulnerabilità del dashboard

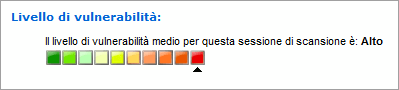

Il livello di vulnerabilità è indicato da una barra grafica colorata:

- Barra rossa = livello di vulnerabilità alto

- Barra verde = livello di vulnerabilità basso.

Valutazione delle vulnerabilità

Valutazione delle vulnerabilità

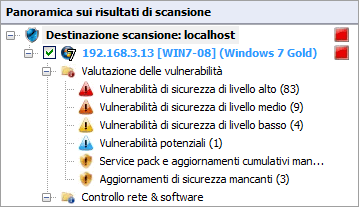

Nodo di valutazione delle vulnerabilità

Fare clic su un nodo di Valutazione delle vulnerabilità per visualizzare le vulnerabilità di sicurezza identificate sul computer di destinazione raggruppate per tipo e gravità.

Vulnerabilità di sicurezza di livello alto

Fare clic sui sottonodi Vulnerabilità di sicurezza di livello alto o Vulnerabilità di sicurezza di livello basso per un elenco delle debolezze rilevate durante il controllo di un dispositivo di destinazione. I gruppi sono descritti nella tabella seguente:

| Gruppo | Descrizione |

|---|---|

| Posta, FTPUn protocollo utilizzato per il trasferimento dei file tra i computer di rete., RPC, DNSUn database utilizzato dalle reti TCP/IP che consente la traduzione dei nomi host in numeri IP e di fornire altre informazioni relative al dominio. e varie | Riporta le vulnerabilità scoperte sui server FTP, sui server DNS e sui server di posta SMTP/POP3/IMAP. Sono disponibili collegamenti agli articoli della Microsoft® Knowledge Base o altra documentazione di supporto. |

| Web | Elenca le vulnerabilità scoperte sui server Web (come i problemi di errata configurazione). I server Web supportati includono Apache, Internet Information Services (IIS®) e NetscapeUn browser web originariamente sviluppato da Netscape Communications Corporation.. |

| Servizi | Elenca le vulnerabilità scoperte nei servizi attivi oltre che l'elenco degli account inutilizzati ancora attivi e accessibili sulle destinazioni sottoposte a scansione. |

| Registro di sistema | Sono elencate le impostazioni del registro di sistema di un dispositivo di rete sottoposto a scansione. Sono disponibili collegamenti alla documentazione di supporto e brevi descrizioni delle vulnerabilità. |

| Software | Enumera il software installato sui dispositivi di rete sottoposti a scansione. Sono disponibili collegamenti alla documentazione di supporto e brevi descrizioni delle vulnerabilità. |

| Rootkit | Enumera le vulnerabilità scoperte in seguito all'installazione di un rootkit sui dispositivi di rete sottoposti a scansione. Sono disponibili collegamenti alla documentazione di supporto e brevi descrizioni delle vulnerabilità. |

Potenziali vulnerabilità

Selezionare il sottonodo Potenziali vulnerabilità per visualizzare gli elementi dei risultati della scansione classificati come possibili debolezze di rete. Nonostante non siano classificate come vulnerabilità, queste voci dei risultati della scansione richiedono comunque un elevato grado di attenzione dal momento che possono essere sfruttate da utenti con intenzioni maligne.

Ad esempio, durante la vulnerabilità di scansione, GFI LanGuard enumera tutti i modem installati e configurati sui computer di destinazione. Se inutilizzati, i modem non rappresentano una minaccia per la rete. Tuttavia, se sono connessi a una linea telefonica, i modem possono essere utilizzati per ottenere accesso non autorizzato e non monitorato a Internet. Gli utenti possono superare la protezione del perimetro aziendale, inclusi firewall, antivirus, strumenti di classificazione web e di blocco del contenuto web. Ciò espone l'infrastruttura IT aziendale a una vasta gamma di minacce, compresi gli attacchi degli hacker. GFI LanGuard considera i modem installati come possibili minacce e li enumera nel nodo secondario Potenziali vulnerabilità.

Service pack mancanti

Fare clic su Service pack e aggiornamenti cumulativi mancanti o sui sottonodi Aggiornamenti di sicurezza mancanti per verificare eventuali patch o aggiornamenti software mancanti. Per un elenco completo dei service pack e delle patch mancanti che possono essere identificati da GFI LanGuard, fare riferimento a http://go.gfi.com/?pageid=ms_app_fullreport

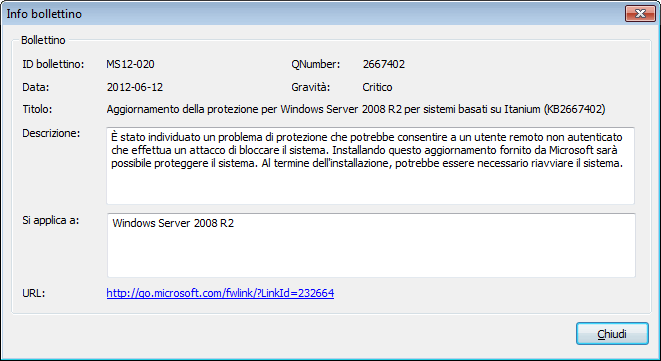

Info bollettino.

Per accedere alle informazioni sul bollettino, fare clic con il tasto destro del mouse sul relativo service pack e selezionare Ulteriori dettagli>Info bollettinoContiene una raccolta di informazioni relative a una patch o a un aggiornamento Microsoft®. Utilizzata all'interno di GFI LanGuard per fornire maggiori dati su un aggiornamento o patch installata. Le informazioni includono: id bollettino, titolo, descrizione, URL e dimensioni file..

Finestra di dialogo info bollettino

Controllo rete e software

Controllo rete e software

Nodo Controllo rete e software

Selezionare Controllo rete e software per visualizzare le vulnerabilità di sicurezza identificate sulle destinazioni sottoposte a scansione. In questa sezione, le vulnerabilità sono raggruppate per tipo e gravità.

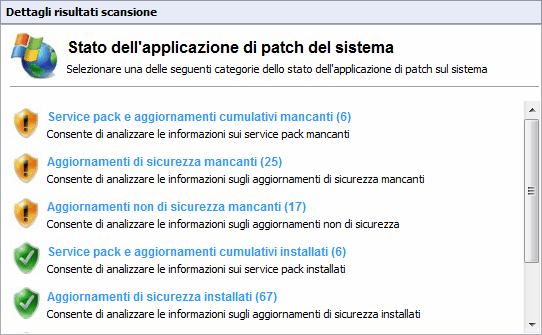

Selezionare Stato dell’applicazione di patch al sistema per visualizzare tutte le patch mancanti e installate in un computer di destinazione. I collegamenti disponibili sono:

- Service pack e aggiornamenti cumulativi mancanti

- Aggiornamenti di sicurezza mancanti

- Aggiornamenti non di sicurezza mancanti

- Service pack e aggiornamenti cumulativi installati

- Aggiornamenti di sicurezza installati

- Aggiornamenti non di sicurezza installati.

Stato patch di sistema

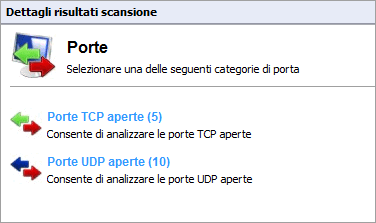

Selezionare Porte per visualizzare tutte le porte TCP e UDP rilevate durante una scansione. Quando viene trovata aperta una porta comunemente sfruttata, GFI LanGuard la contrassegna in rosso.

NOTA

Alcuni prodotti software possono utilizzare le medesime porte dei trojan più noti. Per una sicurezza aggiuntiva, GFI LanGuard identificherà queste porte come minacce.

Oltre a rilevare le porte aperte, GFI LanGuard utilizza la tecnologia delle impronte digitali del servizio per analizzare i servizi in esecuzione dietro le porte aperte rilevate. Con le impronte digitali del servizio, GFI LanGuard può rilevare se un software malintenzionato sta utilizzando la porta aperta rilevata.

Tutte le porte TCP e UDP, rilevate durante una scansione

Per visualizzare tutti i dettagli rilevati dal controllo hardware, selezionare Hardware. Il controllo hardware, inoltre, visualizza informazioni quali indirizzi MAC, indirizzi IP, tipo di dispositivo, fornitore dispositivo ecc. La sottostante tabella descrive i gruppi di informazioni hardware:

Per visualizzare tutti i dettagli coinvolti nel controllo software, selezionare Software. Il controllo software, inoltre, visualizza informazioni quali:

- Nome applicazione

- Autore

- Versione.

La sottostante tabella descrive i gruppi di informazioni hardware:

Per visualizzare tutti i dettagli relativi al sistema operativo installato in un computer di destinazione, selezionare Informazioni di sistema. La sottostante tabella descrive i gruppi di informazioni di sistema:

| Categoria | Informazioni | Identifica |

|---|---|---|

| Condivisioni |

|

|

| Criterio password |

|

|

| Criterio controllo di protezione |

|

NOTA Per visualizzare il criterio controllo di protezione, abilitare il controllo sui computer di destinazione. Per ulteriori informazioni, fare riferimento a Abilitazione dei criteri di controllo di protezione. |

| Registro di sistema |

|

|

| Nomi NETBIOSUn acronimo per Network Basic Input/output. Questo sistema fornisce servizi per consentire la comunicazione tra applicazioni su computer diversi all'interno della rete. |

|

|

| Gruppi |

|

|

| Utenti |

|

|

| Utenti connessi |

|

|

| Sessioni |

|

|

| Servizi |

|

|

| Processi |

|

|

| TOD (ora del giorno) in remoto) |

|

|