| Livello di sicurezza di rete |

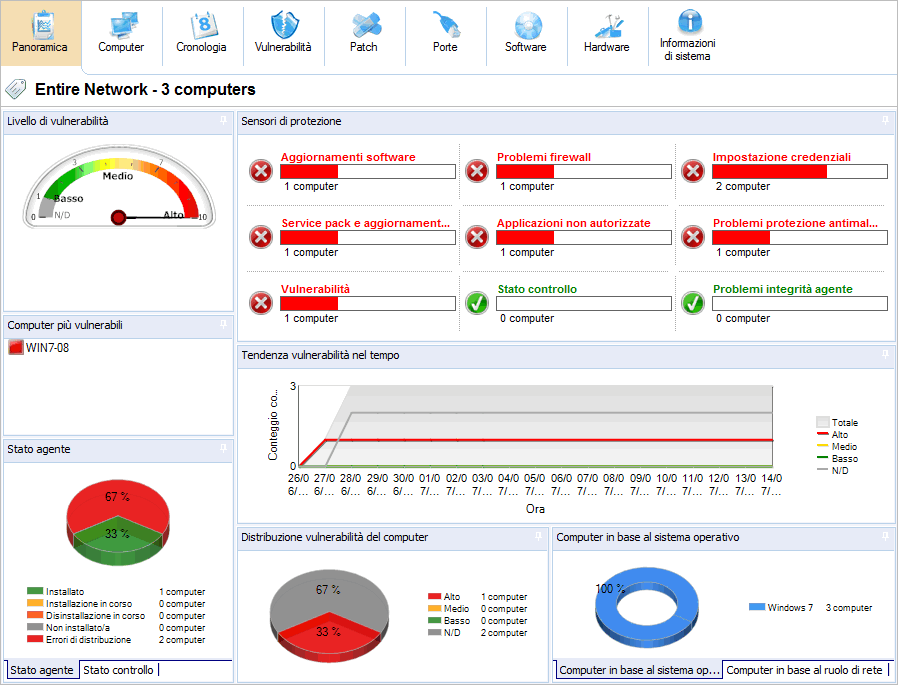

Questa valutazione indica il livello di vulnerabilità di un computer/una rete, in base al numero e al tipo di vulnerabilità e/o patch mancanti trovate. Un livello di vulnerabilità elevato è il risultato di vulnerabilità e/o patch mancanti la cui gravità media viene classificata come elevata. |

| Distribuzione vulnerabilità del computer |

Questo grafico è disponibile solo quando si seleziona un dominio o gruppo di lavoro e visualizza la distribuzione delle vulnerabilità nella rete. Questo grafico individua quanti computer hanno una valutazione di vulnerabilità elevata, media e bassa. |

| Computer più vulnerabili |

Questo elenco è disponibile quando si seleziona un dominio o gruppo di lavoro e visualizza i computer più vulnerabili rilevati durante la scansione. Il colore dell’icona a sinistra indica il livello di vulnerabilità. |

| Stato agente |

Quando si seleziona un dominio o gruppo di lavoro, viene visualizzato un grafico che riporta lo stato generale dell’agente di tutti i computer all’interno del dominio/gruppo di lavoro. Ciò consente di individuare il numero di agenti installati o con installazione in sospeso nel dominio/gruppo di lavoro selezionato. Quando si seleziona un computer singolo, questa sezione visualizza un’icona che rappresenta lo stato dell’agente. Le icone sono descritte di seguito:

-

Non installato: l’agente non è installato sul computer di destinazione. Non installato: l’agente non è installato sul computer di destinazione.

-

Installazione in sospeso: l’installazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di installazione. Installazione in sospeso: l’installazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di installazione.

-

Disinstallazione in sospeso: la disinstallazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di disinstallazione. Disinstallazione in sospeso: la disinstallazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di disinstallazione.

-

Installato: l’agente è installato sul computer di destinazione. Installato: l’agente è installato sul computer di destinazione.

-

Agente relay installato: i computer selezionati sono agenti relay. Agente relay installato: i computer selezionati sono agenti relay.

|

| Stato controllo |

Questo grafico è disponibile solo quando si seleziona un dominio o gruppo di lavoro e consente di identificare quanti controlli sono stati eseguiti sulla rete, suddivisi in gruppi temporali. |

| Tendenze della vulnerabilità nel tempo |

Quando si seleziona un dominio o gruppo di lavoro, questa sezione visualizza un grafico a linee che indica la modifica del livello di vulnerabilità nel tempo, raggruppato per numero di computer. Quando si seleziona un computer singolo, questa sezione visualizza un grafico che indica il cambiamento del livello di vulnerabilità nel tempo per il computer selezionato. |

| Computer in base al ruolo di rete |

Questo grafico è disponibile solo quando si seleziona un dominio o gruppo di lavoro e visualizza il numero di computer sottoposti a controllo, raggruppati in base al ruolo di rete. Tra gli altri ruoli, questo grafico identifica il numero di server e workstation per il dominio selezionato. |

| Computer in base al sistema operativo |

Questo grafico è disponibile solo quando si seleziona un dominio o gruppo di lavoro e visualizza il numero di computer sottoposti a controllo, raggruppati in base al sistema operativo installato. |

| Dettagli computer |

Questa sezione è disponibile quando si seleziona un computer singolo e consente di visualizzare i dettagli del computer selezionato. |

| Attività di scansione |

Questo grafico a linee è disponibile solo quando si sceglie un computer singolo e consente di visualizzare il numero di scansioni/controlli eseguiti sul computer selezionato. Inoltre, consente di controllare che le scansioni pianificate siano effettuate. |

| Attività di riparazione |

Questo grafico a linee è disponibile solo quando si sceglie un computer singolo e consente di visualizzare il numero di attività di riparazione eseguite sul computer selezionato. Inoltre, consente di verificare che sia eseguita la riparazione automatica. |

| Primi 5 problemi da risolvere |

Questa sezione è disponibile solo quando si seleziona un computer singolo e visualizza i primi cinque problemi da risolvere per il computer selezionato. |

| Statistiche risultati |

Questa sezione è disponibile solo quando si seleziona un computer singolo e visualizza una panoramica dei risultati del controllo. Inoltre, il risultato consente di identificare il numero di patch mancanti, di applicazioni installate, di porte aperte e di servizi in esecuzione. |

| Sensori di protezione |

Questa sezione consente un’identificazione immediata dei problemi. Fare clic su un sensore per esplorare e visualizzare i problemi e le vulnerabilità per un computer o gruppo specifico. I sensori consentono di identificare:

- Aggiornamenti software mancanti

- Service pack mancanti

- Vulnerabilità

- Problemi firewall

- Applicazioni non autorizzate

- Stato controllo

- Impostazione credenziali

- Problemi protezione antimalware

- Problemi integrità agente.

|

Non installato: l’agente non è installato sul computer di destinazione.

Non installato: l’agente non è installato sul computer di destinazione. Installazione in sospeso: l’installazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di installazione.

Installazione in sospeso: l’installazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di installazione. Disinstallazione in sospeso: la disinstallazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di disinstallazione.

Disinstallazione in sospeso: la disinstallazione è in sospeso. Uno stato può essere in sospeso quando il computer non è in linea o l’agente è in fase di disinstallazione. Installato: l’agente è installato sul computer di destinazione.

Installato: l’agente è installato sul computer di destinazione.