Konfigurieren von Schwachstellen

Über die Registerkarte Optionen zur Schwachstellenbewertung können Sie konfigurieren, welche Microsoft®-Aktualisierungen bzw. Aktualisierungen für Anwendungen, die nicht von Microsoft® stammen, und welche Sicherheitsaktualisierungen und nicht sicherheitsrelevanten Aktualisierungen beim Scannen von Zielcomputern mit dem ausgewählten Profil geprüft werden sollen.

Die folgenden Abschnitte enthalten Informationen über:

So aktivieren Sie einen Scan nach Schwachstellen:

1. Starten Sie GFI LanGuard.

2. Klicken Sie auf die Schaltfläche GFI LanGuard, und wählen Sie Konfiguration > Scan-Profil-Editor. Sie können auch die Tasten STRG + P drücken, um den Scan-Profil-Editor zu starten.

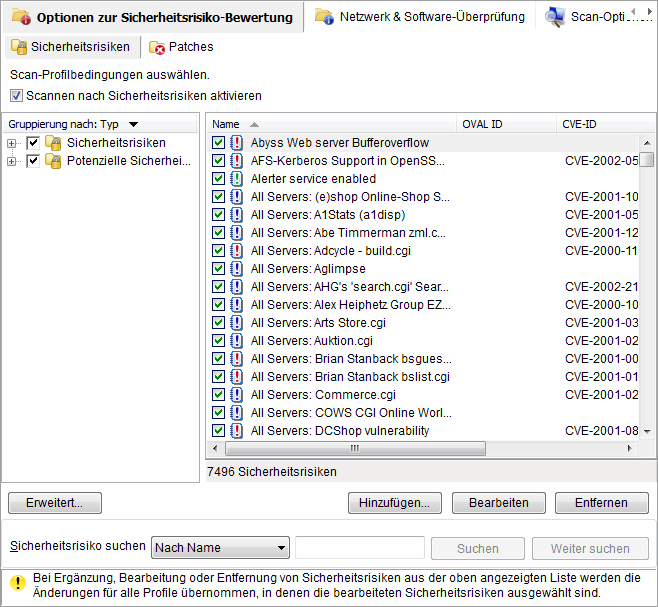

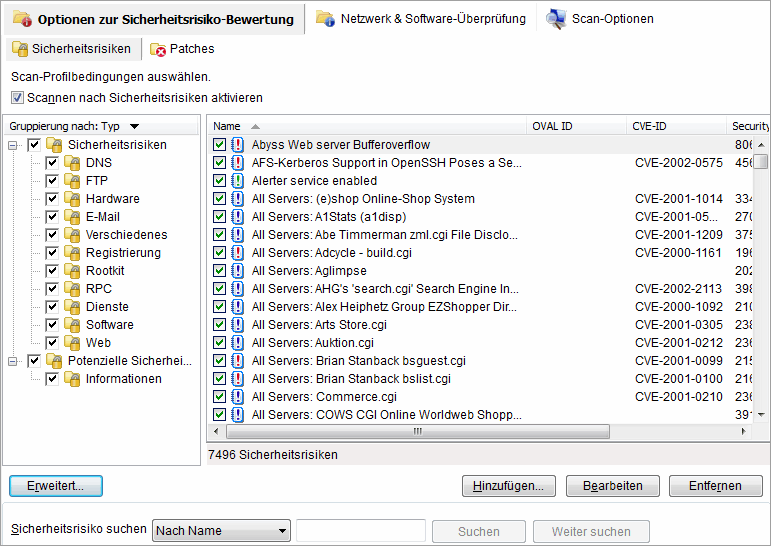

Scannen nach Schwachstellen für das ausgewählte Scan-Profil aktivieren

3. Klicken Sie auf der Registerkarte Optionen zur Schwachstellenbewertung auf die Unterregisterkarte Schwachstellen.

4. Wählen Sie im linken Bereich unter Profile das Scan-Profil aus, das Sie anpassen möchten.

5. Wählen Sie im rechten Bereich die Option Scannen nach Schwachstellen aktivieren.

HINWEIS

Der Scan-Vorgang für Schwachstellen ist für jedes Scan-Profil einzeln konfiguriert. Wenn in einem bestimmten Profil diese Option nicht ausgewählt ist, werden keine Schwachstellenprüfungen in den Sicherheitsüberprüfungen mit diesem Scan-Profil durchgeführt.

So legen Sie fest, welche Schwachstellen aufgelistet und durch ein Scan-Profil bei einer Sicherheitsüberprüfung verarbeitet werden:

1. Klicken Sie auf der Registerkarte Optionen zur Schwachstellenbewertung im linken Bereich unter Profile auf das Scan-Profil, das Sie anpassen möchten.

Schwachstellenprüfungen für dieses Scan-Profil auswählen

2. Wählen Sie im rechten Bereich die Schwachstellenprüfungen aus, die Sie in diesem Scan-Profil ausführen möchten.

Alle auf der Registerkarte Schwachstellen aufgeführten Prüfungen besitzen spezifische Eigenschaften, von denen abhängt, wann die Prüfung ausgelöst wird und welche Details während des Scans erfasst werden.

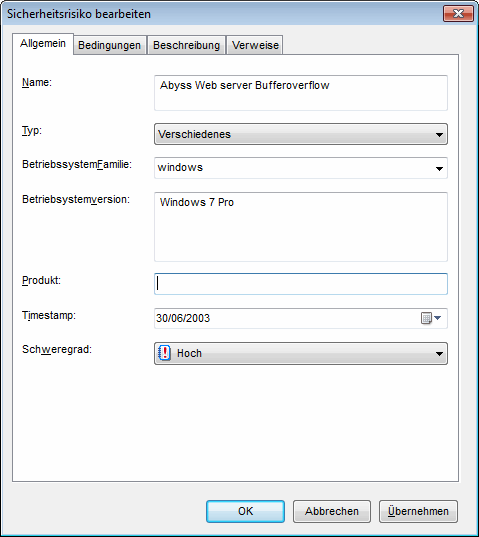

Dialogfeld „Vulnerability properties“: Registerkarte „General“

So ändern Sie die Eigenschaften für eine Schwachstellenprüfung:

1. Klicken Sie mit der rechten Maustaste auf die Schwachstelle, die Sie anpassen möchten, und wählen Sie anschließend die Option Eigenschaften.

2. Passen Sie die ausgewählte Schwachstellenprüfung mit den Registerkarten an, die unten beschrieben werden:

| Registerkarte | Beschreibung |

|---|---|

| Allgemein | Auf dieser Registerkarte passen Sie die allgemeinen Details der Schwachstellenprüfung an, wie beispielsweise die Bezeichnung der Schwachstellenprüfung, die Art der Schwachstelle, die Betriebssystemfamilie, die Betriebssystemversion, das Produkt, den Zeitstempel und den Schweregrad. |

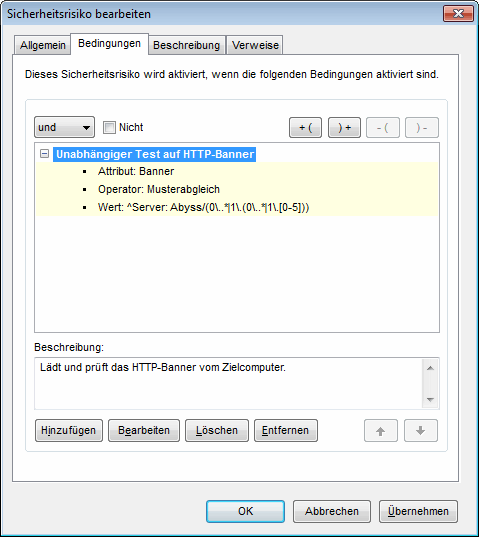

| Bedingungen | Mit dieser Registerkarte konfigurieren Sie die Betriebsparameter für die Schwachstellenprüfung. Von diesen Parametern hängt ab, ob die Schwachstellenprüfung erfolgreich ist. |

| Beschreibung | Mit dieser Registerkarte passen Sie die Beschreibung für die Schwachstellenprüfung an. |

| Referenz | Mit dieser Registerkarte passen Sie Referenzen und Links an, die zu relevanten Informationen der Berichte von OVALEin Standard, mit dem Sicherheitsinformationen offen und zugänglich gemacht werden sollen und der für eine Standardisierung der Übertragung dieser Informationen an alle Sicherheitstools und -dienste sorgt., CVE und MS Security, Security Focus sowie SANSEine Abkürzung für die Forschungsgemeinschaft „System Administration, Networking and Security“. Das Institut stellt Lösungen für System- und Sicherheitswarnungen zur Verfügung. Top 20 führen. |

3. Klicken Sie auf OK, um die Einstellungen zu speichern.

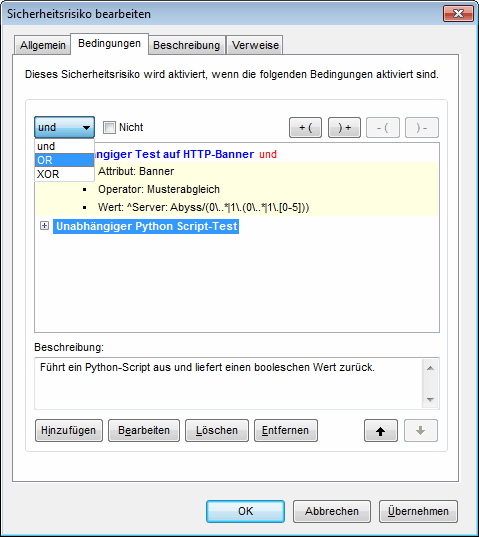

Über die Registerkarte Bedingungen können Sie Bedingungen hinzufügen oder anpassen, die festlegen, ob der oder die Computer bzw. Netzwerke, die gescannt werden, Schwachstellen enthalten. Es ist daher von extremer Wichtigkeit, dass alle benutzerdefinierten Prüfungen in diesem Abschnitt von qualifiziertem Fachpersonal konfiguriert werden, das sich über die Konsequenzen der Einstellungen im Klaren ist.

Registerkarte „Konfiguration der Bedingungen für die Schwachstellenprüfung“

So fügen Sie eine Bedingung für die Schwachstellenprüfung hinzu:

1. Wählen Sie auf der Registerkarte Optionen zur Schwachstellenbewertung die Unterregisterkarte Schwachstellen. Klicken Sie mit der rechten Maustaste auf eine Schwachstelle in der Liste, und wählen Sie Eigenschaften.

2. Klicken Sie im Dialogfeld Schwachstelle bearbeiten auf die Registerkarte Bedingungen >Hinzufügen.

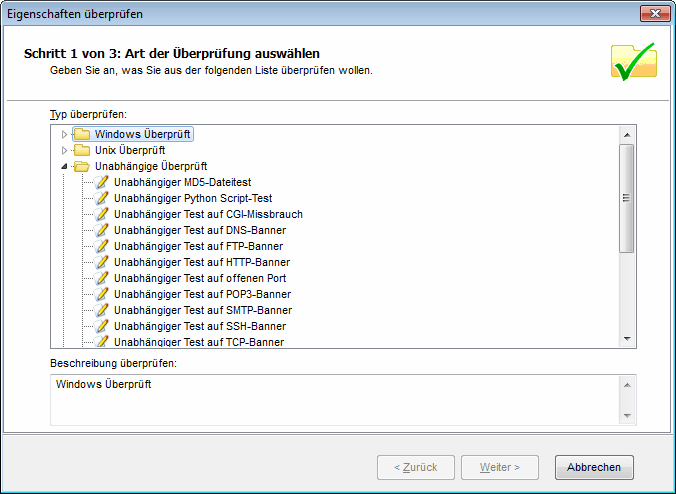

Assistent zur Überprüfung von Eigenschaften – Prüfungstyp wählen

3. Wählen Sie die Art der Prüfung aus, die Sie konfigurieren möchten, und klicken Sie auf Weiter.

Assistent zur Überprüfung von Eigenschaften – Zu prüfendes Objekt definieren

4. Definieren Sie das zu prüfende Objekt, und klicken Sie auf Weiter.

Assistent zur Überprüfung von Eigenschaften – Erforderliche Bedingungen angeben

5. Geben Sie die erforderlichen Bedingungen an, und klicken Sie auf Fertig stellen, um die Einstellungen abzuschließen.

Assistent zur Überprüfung von Eigenschaften – Bedingte Operatoren definieren

6. Wenn Sie mehr als eine Bedingung konfigurieren, definieren Sie bedingte Operatoren, und klicken auf OK, um die Konfigurationseinstellungen zu übernehmen.

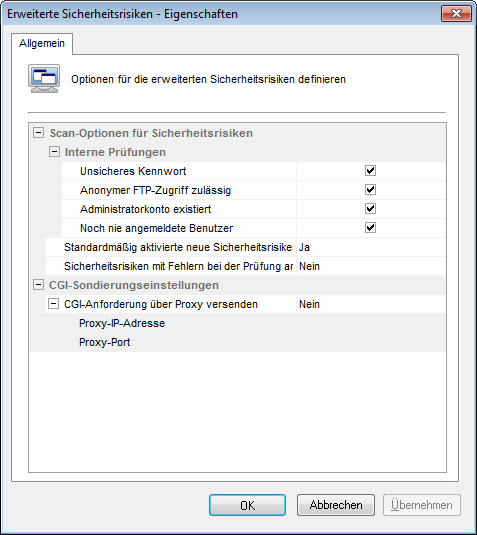

Erweiterte Schwachstellenoptionen

7. (Optional) Klicken Sie auf der Registerkarte Schwachstellen auf die Option Erweitert, um die erweiterten Scan-Optionen für Schwachstellen aufzurufen.

Dialogfelder für erweiterte Optionen zum Scannen nach Schwachstellen

Die Erweiterten Schwachstellenoptionen werden für Folgendes verwendet:

- Konfigurieren erweiterter Scan-Funktionen für Schwachstellen, die die Zielcomputer auf schwache Kennwörter, anonymen FTPEin Protokoll, das zur Übertragung von Dateien zwischen Netzwerkcomputern verwendet wird.-Zugriff und nicht verwendete Benutzerkonten prüfen.

- Konfigurieren, wie GFI LanGuard neu erstellte Schwachstellenprüfungen behandeln soll.

- Konfigurieren, wie GFI LanGuard CGI-Anfragen über einen spezifischen Proxy-Server senden soll. Dies ist obligatorisch, wenn CGI-Anfragen an einen Ziel-WebserverEin Server, der Client-Browsern mithilfe des HTTP-Protokolls Webseiten bereitstellt. gesendet werden, der sich außerhalb der Firewall befindet. Dies kann beispielsweise ein Webserver in einer DMZEin Bereich eines Netzwerks, das nicht Bestandteil des internen Netzwerks und auch nicht direkt Bestandteil des Internets ist. Der Bereich fungiert in der Regel als Gateway zwischen internen Netzwerken und dem Internet. sein.

Die Firewall blockiert alle CGI-Anfragen, die direkt von GFI LanGuard an einen Zielcomputer gesendet werden, der sich vor der Firewall befindet. Um dies zu vermeiden, stellen Sie die Option CGI-Anfragen über Proxy versenden auf „Ja“, und geben Sie den Namen und die IP-Adresse des Proxyservers sowie den Datenübertragungsport an, über den die CGI-Anfrage an den Zielcomputer übertragen wird.